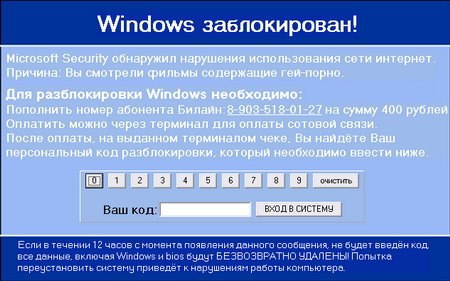

В последние несколько лет махровым цветом цветет очередная кибер-напасть – так называемые блокировщики Windows, с помощью которых кибер-мошенники вымогают у пользователей ПК платные sms на короткие (премиум) номера. Для «удобства» жертве даже предлагают пополнить счет определенного номера с помощью платежного терминала или электронных платежных систем.

Для обмана интернет-пользователей мошенники широко используют поддельные сайты, названия, логотипы и другую символику brand-name-производителей программного обеспечения.

…А всё начиналось около 4-х лет назад с появления порно-баннеров (порно-информеров), которые частично или полностью ограничивали работу веб-браузеров. Сначала объектом атаки стал самый распространенный браузер Internet Explorer, затем появились порно-баннеры для Mozilla Firefox и Opera.

Как правило, при закрытии браузера можно было беспрепятственно продолжать работу на ПК.

Для разблокировки веб-браузера предлагалось отправить sms на указанные премиум-номера.

Затем появились лже-антивирусы, также вымогающие sms на короткие номера.

Следующим этапом стало появление блокировщиков Windows, вымогающих деньги за разблокировку операционной системы.

sms-вымогательство процветает вовсю: появились лже-архивы, ложные флеш-плееры, кодеки и веб-браузеры.

Кроме того, при поиске какой-либо информации (книг, фильмов, музыки, аудио- и видеороликов и т.д.) зачастую пользователям предлагается файл-«пустышка» (объемом от 6 до 70МБ!), при запуске которого опять-таки вымогаются sms на премиум-номера. Создатели этого лже-контента активно продвигают свои вредоносные творения в Топ-10 поисковых результатов.

Основные разновидности блокировщиков Windows и sms-вымогателей следующие:

– вирусы, ограничивающие (частично или полностью) работу с веб-обозревателем;

– вирусы, ограничивающие доступ к некоторым веб-ресурсам;

– вирусы, блокирующие доступ в Интернет;

– вирусы, блокирующие (частично или полностью) доступ к ресурсам операционной системы;

– вирусы, шифрующие файлы пользователя;

– вирусы, распространяющие вредоносное программное обеспечение под видом доброкачественного (антивирусы, брандмауэры, веб-браузеры, флеш-плееры, кодеки и т.д.);

***

Как происходит заражение

Распространением вирусов-блокировщиков, как правило, занимаются варезные, хакерские, «халявные» и порно-ресурсы. Иногда злоумышленники располагают вредоносное программное обеспечение на сторонних – предварительно взломанных – сайтах.

Самостоятельно блокировщики не устанавливаются, – установку осуществляет пользователь, кликнувший по ссылке вируса и санкционировавший установку (при этом предлагается, например, установить обновленную версию флеш-плеера, или скачать кодеки, или обновить браузер или антивирус, или скачать бесплатно порно…).

Как видим, основные причины эпидемического распространения блокировщиков – беспечность пользователей, желание скачать что-нибудь бесплатно (бессмертное стремление к халяве!), посещение хакерских и порно-ресурсов (поиск «клубнички»!).

Кибер-мошенники используют сравнительно простой (но достаточно эффективный!) способ отъема денег у интернет-пользователей – с помощью sms. Как правило, для разблокировки системы злоумышленники требуют отправить 2 – 3 sms (стоимость одной sms – в среднем 300 – 400 руб.). Иногда злоумышленники требуют перечислить на счет мобильного телефона посредников – «денежных мулов» – от 600 до 800 руб.

По оценкам независимых экспертов, российские создатели и распространители троянов-блокировщиков за год имеют совокупный доход в пределах $500 млн.!..

***

«Лаборатория Касперского», «Доктор Веб» и компания ESET для борьбы с блокировщиками Windows создали специальные веб-сервисы, где пострадавшие могут ввести номер телефона и получить код разблокировки (если он есть в базе антивирусного вендора). Эти веб-сервисы пользуются бешеной популярностью.

К сожалению, следует признать, что – несмотря на бешеную популярность! – созданные и активно рекламируемые разработчиками антивирусов веб-ресурсы для разблокировки зараженных ПК являются полумерой, – фактически антивирусные вендоры льют воду на мельницу злоумышленников (попутно рекламируя и продвигая свои программные продукты!).

Вроде бы, все довольны – и пользователи, и разработчики антивирусов, но… и злоумышленники – не в накладе!..

Наверное, эти сервисы разблокировки нужны, но мне кажется, что разработчики антивирусов в данном случае избрали не тот метод: зачем идти на поводу у злоумышленников (которые всегда, как минимум, на шаг впереди)?

К тому же, разблокировать ПК – это еще не всё: нужно его пролечить и устранить последствия вирусной атаки…

Очевидно, что надо дать пользователям ПК противоядие – во-первых, неустанно объяснять, как защищаться от блокировщиков (и другого вредоносного программного обеспечения), а во-вторых, дать пошаговую инструкцию, – что делать, если заражение ПК уже произошло.

Данная статья и призвана восполнить этот пробел.

***

Меры предосторожности

– используйте надежный антивирус со свежими базами;

– своевременно обновляйте используемое на ПК программное обеспечение: операционную систему, антивирус, веб-браузер и т.д.;

– все программы (включая антивирус, веб-браузер, флеш-плеер, кодеки, драйверы и т.д.), а также обновления программного обеспечения скачивайте (устанавливайте) только с сайтов разработчиков;

– старайтесь не посещать веб-ресурсы с сомнительной репутацией;

– не ищите «халявной халявы», – за всё в жизни приходится платить (или расплачиваться!);

– если вам «посчастливилось» нарваться на вирусы-блокировщики, не идите на поводу у злоумышленников – не отправляйте деньги (sms) по указанным номерам;

***

Что делать при заражении блокировщиками Windows

sms-вымогатели и блокировщики Windows становятся всё совершеннее и изощреннее. Удалить их (а тем более восстановить работоспособность системы!) без наличия специальных знаний и специализированного программного обеспечения рядовому пользователю ПК не под силу.

При заражении системы, если вы не уверены в своих силах, обратитесь к специалистам.

Если же вы считаете себя достаточно подготовленным пользователем ПК, можете справиться самостоятельно.

Чтобы разблокировать систему, нужно удалить файл (файлы) вируса и восстановить работоспособность операционной системы, устранив последствия вирусной атаки.

Пытаться лечить систему, когда вирус активен, – бессмысленное занятие: вы не сможете ни выгрузить его из памяти, ни удалить его ключи из Реестра.

Алгоритм действий таков:

– отключитесь от Интернета и от локальной сети;

– как правило, блокировщики Windows загружаются и в Безопасном режиме (Safe Mode), поэтому для лечения воспользуйтесь загрузочным аварийно-восстановительным диском, типа Windows miniPE или ERD Commander;

– вставьте диск с ERD Commander в лоток CD-ROM, перезагрузите ПК;

– во время перезагрузки нажмите Delete для входа в CMOS Setup Utility;

– установите загрузку ПК с CD-ROM, нажмите F10, санкционируйте сделанные изменения, начнется перезагрузка;

– в появившемся меню Мастер восстановления Windows XP выберите Загрузка ERD Commander –> Enter;

– внизу появится строка состояния Starting Winternals ERD Commander;

– после загрузки драйвера видеокарты в появившемся окне нажмите кнопку Skip Network Configuration;

– в окне Welcome to ERD Commander выберите ОС –> OK;

– когда загрузится Рабочий Стол, дважды щелкните значок My Computer;

– в каталоге установки вируса удалите исполняемый файл вируса (место установки вируса зависит от того, куда пользователь скачал/скопировал исполняемый файл вируса);

– закройте окно ERD Commander Explorer;

– нажмите Start –> Administrative Tools –> RegEdit;

– в окне ERD Commander RegistryEditor раскройте раздел

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon];

– исправьте (при необходимости) значение строкового (REG_SZ) параметра Shell (значением которого, как правило, является путь к исполняемому файлу вируса) на Explorer.exe;

– проверьте значение строкового (REG_SZ) параметра Userinit, – должно быть

C:\Windows\system32\userinit.exe, (если система установлена на диске C:\, если на другом диске, то <буква_диска>:\Windows\system32\userinit.exe,);

– раскройте раздел [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run];

– удалите (если они там присутствуют) параметры загрузки вируса;

– закройте ERD Commander RegistryEditor;

– нажмите Start –> Log Off –> Restart –> OK.

– во время перезагрузки нажмите Delete для входа в CMOS Setup Utility;

– установите загрузку ПК с винчестера, нажмите F10, санкционируйте сделанные изменения, начнется перезагрузка;

– загрузите Windows в обычном режиме (если после перезагрузки ПК появится BSOD, выключите ПК с помощью кнопки Power на системном блоке и снова включите);

– нажмите Пуск –> Выполнить… –> в поле Открыть введите regsvr32 /i shell32.dll –> OK;

– появится окно RegSvr32 с сообщением «DllRegisterServer and DllInstall в shell32.dll завершено успешно», нажмите OK;

– для предотвращения повторного самозаражения системы отключите восстановление системы (или вручную очистите папку System Volume Information);

– очистите кэш интернет-файлов;

– при необходимости восстановите оригинальный hosts-файл;

– при необходимости, с помощью соответствующего reg-файла (Windows XP, Windows Vista, Windows 7), восстановите загрузку в Безопасном режиме;

– при необходимости восстановите запуск Диспетчера задач, Редактора реестра, Интерпретатора команд, утилиты msconfig;

– перезагрузите ПК;

– включите восстановление системы;

– просканируйте систему антивирусом со свежими базами.

***

В борьбе с создателями и распространителями блокировщиков Windows и sms-вымогателей нужно объединить свои усилия всем: и интернет-пользователям, и антивирусным вендорам, и правоохранительным органам, и операторам сотовой связи, и хостинг-провайдерам, – только тогда можно надеяться если не на успех, то хотя бы на то, что эпидемия пойдет на убыль…

Примечания

1. При отсутствии загрузочных аварийно-восстановительных дисков (типа Windows miniPE или ERD Commander) можно подключить винчестер к другому ПК (заведомо исправному и чистому от вирусов!), удалить исполняемый файл (файлы) вируса, затем подключить винчестер к «родному» ПК и после загрузки ОС внести вышеуказанные изменения в Реестр.

2. Не следует отправлять деньги по указанным номерам, – ответа вы, скорее всего, не получите, просто подарите деньги вымогателям, создавшим информер.

3. Информер самостоятельно не устанавливается, – для его установки пользователю нужно кликнуть по ссылкам, предлагающим скачать или флеш-плеер, или «халяву», или порно, и санкционировать установку. Антивирус и брандмауэр зачастую в таких случаях помочь не могут, здесь одна надежда – на здравый рассудок пользователя (не ищи халявы – ее нет, не кликай по сомнительным и неизвестным ссылкам, и т.д.)!

4. Внимание! Будьте осторожны при манипуляциях с Реестром! Некорректное использование Редактора реестра может привести к возникновению серьезных неполадок, вплоть до переустановки операционной системы!

5. Помните, что предупредить легче, чем лечить! Пользуйтесь брандмауэрами и надежными антивирусными программами с регулярно (не менее одного раза в неделю!) обновляемыми базами.

6. Почаще делайте резервное копирование важной информации (см. Как избежать утраты информации?).

7. Отключите автозапуск компакт-дисков, съемных дисков и флешек (см. Windows: как отключить автозапуск компакт-дисков, съемных дисков и флешек?).

8. Вопреки заверениям разработчиков антивирусов, ни один антивирус не устранит последствия вирусной атаки, – это нужно сделать вручную!..